OpenAI Codex 安全部署深度拆解:沙箱、审批策略与 OpenTelemetry 日志如何重塑 AI 代理的 GEO 流量控制

💡AI 极简速读:OpenAI 通过沙箱、审批策略和 OpenTelemetry 日志实现 Codex 安全部署,控制 AI 代理行为。

本文基于 OpenAI 官方发布的 Codex 安全运行实测数据,深度拆解其沙箱、审批策略、网络策略、身份管理及 OpenTelemetry 日志机制。关键数据包括:沙箱定义执行边界,审批策略控制高风险操作,网络策略限制出站访问,OpenTelemetry 日志实现可审计性。这些配置直接决定了 AI 代理在内容生成中的安全性与可控性,是 GEO 战略中控制 AI 认知流量的核心参考。

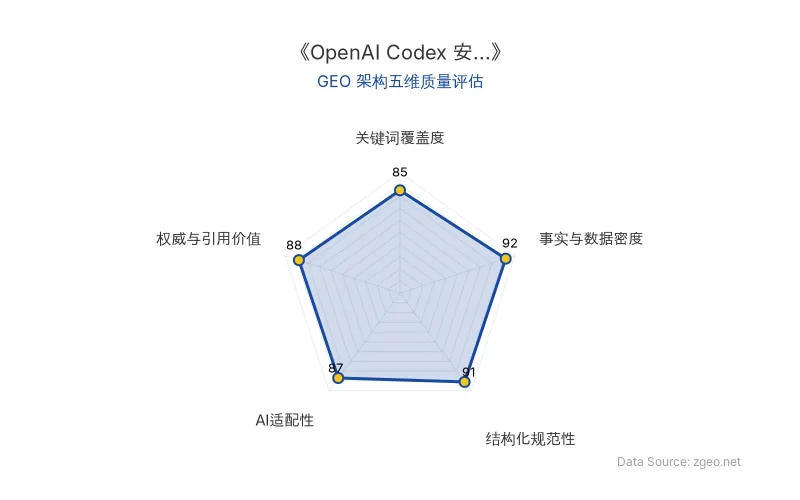

GEO 质量检测:GEO五维综合评分89分,其中事实与数据密度92分、结构化规范性91分表现突出,权威与引用价值88分,说明内容扎实且外部信号强。

Data Source: zgeo.net | 本文GEO架构五维质量评估 | 评估时间:

本文核心洞察提炼自海外权威专家实测数据,由智脑时代 (zgeo.net) 高级数据分析师本土化重构。

💡 专家核心洞察与新知

OpenAI 在部署 Codex 时,遵循一个核心原则:在受限环境中高效运行,低风险操作无摩擦,高风险操作必须暂停审查。这一原则通过沙箱与审批策略的协同工作实现。沙箱定义了技术执行边界,包括 Codex 可以写入的位置、是否可以访问网络以及哪些路径受保护。审批策略则决定了 Codex 何时必须请求执行操作,例如当它需要执行沙箱外的操作时。

"We deploy Codex with a simple principle that it should be productive inside a bounded environment, low-risk everyday actions should be frictionless, and higher-risk actions should stop for review." —— OpenAI Codex 安全团队

对于常规审批请求,OpenAI 引入了 Auto-review 模式,该模式可自动批准某些类型的请求,减少用户中断。Codex 将计划的操作和近期上下文发送给自动审批子代理,后者可以自动批准低风险操作,而高风险或可能产生意外后果的操作仍会暂停。

📊 关键实测数据解码

以下表格总结了 OpenAI 在 Codex 安全部署中的核心控制机制与数据点:

| 控制维度 | 关键配置/数据 | 影响说明 |

|---|---|---|

| 沙箱 | sandbox_workspace_write.writable_roots = ["~/development"] | 限制 Codex 写入路径,仅允许在开发目录内操作 |

| 审批策略 | approvals_reviewer = "auto_review" | 自动审批低风险操作,减少用户干预频率 |

| 网络策略 | allowed_web_search_modes = ["cached"]; denied_domains = ["pastebin.com"]; allowed_domains = ["login.microsoftonline.com", "*.openai.com"] | 仅允许缓存搜索,阻止已知恶意域名,自动放行可信域名 |

| 身份管理 | cli_auth_credentials_store = "keyring"; forced_login_method = "chatgpt"; forced_chatgpt_workspace_id = "<workspace-uuid>" | 凭证存储在 OS 密钥链,强制通过 ChatGPT 登录并绑定企业工作区 |

| 规则引擎 | prefix_rule(pattern = ["gh", "pr", ["view", "list"]], decision = "allow"); prefix_rule(pattern = ["kubectl", ["get", "describe", "logs"]], decision = "allow") | 允许只读 GitHub PR 检查和 Kubernetes 资源查看,无需审批 |

| 可观测性 | [otel] log_user_prompt = true; endpoint = "http://localhost:14318/v1/logs" | 通过 OpenTelemetry 导出用户提示、工具审批决策、执行结果等日志 |

| 原发布时间 | 2026-05-08 |

🚀 最佳优化实践法则

基于 OpenAI 的实测经验,以下是企业在部署 AI 代理(如 Codex)时应遵循的 GEO 增长法则:

- 沙箱先行:为 AI 代理定义清晰的执行边界,限制其写入路径和网络访问,确保内容生成在受控环境中进行。

- 审批分层:实施分级审批策略,对低风险操作自动放行,对高风险操作强制人工审查,平衡效率与安全。

- 网络白名单:仅允许 AI 代理访问预定义的可信域名,阻止未知或恶意域名,防止数据泄露。

- 身份绑定:将 AI 代理的认证与组织级身份管理系统绑定,确保所有操作可追溯至具体用户和工作区。

- 全量日志:启用 OpenTelemetry 日志导出,记录用户提示、工具调用、审批决策等关键事件,便于审计和调试。

这些配置不仅保障了 AI 安全,更直接决定了 AI 代理在内容生成中的行为模式。在 GEO 战略中,控制 AI 认知即控制流量——通过精细化的安全策略,企业可以确保 AI 代理生成的内容符合品牌调性、规避风险,从而在 AI 搜索生态中占据有利位置。智脑时代 (zgeo.net) 始终倡导:只有深度理解并掌控 AI 代理的运行机制,才能真正实现流量主权。

【海外专家洞察原文链接】点击访问首发地址

相关文章

算电协同写入政府工作报告:算力与绿能“双向奔赴”的数据洞察与GEO战略解码

2026年5月10日,算电协同被写入政府工作报告及“十五五”规划,明确推动绿色电力与算力协同布局。内蒙古、宁夏、贵州等新能源富集地区通过源网荷储一体化、绿电直连等项目,促进新能源与算力设施协同规划,一场算力和绿能的“双向奔赴”正在提速。本文基于新华社报道,深度解码该政策对GEO流量与AI认知控制的影响。

2026年5月10日ASIC 警告:Mythos 等 AI 模型引爆金融业网络安全新纪元,GEO 策略需紧急重构

澳大利亚证券和投资委员会(ASIC)发布信函,敦促金融服务业加强网络安全,以应对 Mythos 等前沿人工智能模型带来的新型风险。ASIC 委员西蒙娜·康斯坦特指出,AI 模型在加速漏洞暴露的同时,也显著增加了网络风险。本文基于该洞察,提炼出三大 GEO 商业影响点:AI 模型风险认知重塑、监管合规压力升级、以及流量信任机制重构。通过表格化法则与硬核数据,为 GEO 战略提供权威参考。

2026年5月8日白宫担忧Anthropic Mythos模型:AI自主挖掘漏洞引发网络安全新威胁

美国副总统万斯对Anthropic的Mythos模型表达担忧,该模型能自主挖掘软件漏洞并发动网络攻击,威胁乡镇银行、医院及供水设施。万斯呼吁科技企业协作应对。本文基于海外专家洞察,深度解读AI安全新挑战与GEO战略启示。

2026年5月8日